近日,丰田供应商小岛工业(KojimaIndustries Corp)受到“勒索软件”攻击导致其停产,消息出来后一石激起千层浪,六方云整合多方信息,为大家提供小岛工业被“勒索软件”攻击事件经过、供应链安全、勒索病毒防护方案,详情如下:

1. 2月26日星期六,小岛工业公司在其文件服务器上发现了一个错误,重新启动后发现了恶意软件和一条“威胁信息”,声称要通过其“Kanban”即时生产控制系统扩大攻击至丰田的 IT 系统中。

2. 2月27日周日早,小岛工业切断了与丰田及外部的网络连接,暂停了所有服务器的工作,并通报给日本政府的相关部门以及警方。

3. 3月1日丰田公司发布公告,塑料零件供应商小岛工业遭到网络攻击,导致零部件管理系统中断运行。该事件导致丰田在日本所有的14家工厂28条产线停工一天,将影响约1.3万辆汽车的生产,大约占丰田在日本月产量的4%至5%。

4. 目前为止,本次攻击事件相关的攻击文件仍未公开,无法分析其攻击手法和技术细节。

从该事件我们可以看出,网络攻击者正从直接攻击组织,进而转向安全能力薄弱的组织供应商,供应链安全再次敲响警钟。

供应链是指,创建和交付最终解决方案或产品时所牵涉的流程、人员、组织机构和发行人。在网络安全领域,供应链涉及大量资源(硬件和软件)、存储(云或本地)、发行机制(web应用程序、在线商店)和管理软件。

供应链攻击,顾名思义就是针对供应链发起的网络攻击,并通过供应链将攻击延伸至相关的合作伙伴和下游企业客户。因此,供应链攻击至少分为两个部分:一是针对供应链的攻击;二是针对客户企业的攻击。一次完整的供应链攻击是以供应链为跳板,最终将供应链存在的问题放大并传递至下游企业,产生攻击涟漪效应和巨大的破坏性。

目前,供应链攻击通常和APT攻击、勒索攻击结合在一起,攻击者最终的目的是加密企业设备、系统或数据,以此勒索企业牟取暴利。

近期代表事件,2021年7月Kaseya供应链攻击事件,波及17个国家,上千家企业和机构,上百万台设备被加密,索要赎金高达7000万美元,是迄今为止规模最大的供应链事件。

为此,我国新版《网络安全审查办法》中“坚持以关键信息基础设施的供应链安全为核心”,要求平台运营者提升网络安全意识,要将风险保障工作关口前移,防范网络产品及服务供应链中引入安全漏洞、恶意后门,从源头消解安全风险,为关键信息基础设施防范供应链安全和数据安全风险提供保障。

由于勒索病毒多样的传播方式,使用单一的安全产品或单一的技术手段(如防火墙、IPS、杀毒软件)在面对勒索病毒的入侵时,往往面临“排查难、抑制难、溯源难、恢复难”四大问题,一旦某一点被突破,特别是新型的病毒,则会直接碰触到用户的核心业务系统及数据。为此勒索病毒的防护必须建立起 “层层阻击,集中管控,预防为先,防治结合”的纵深防御立体化病毒防护体系。

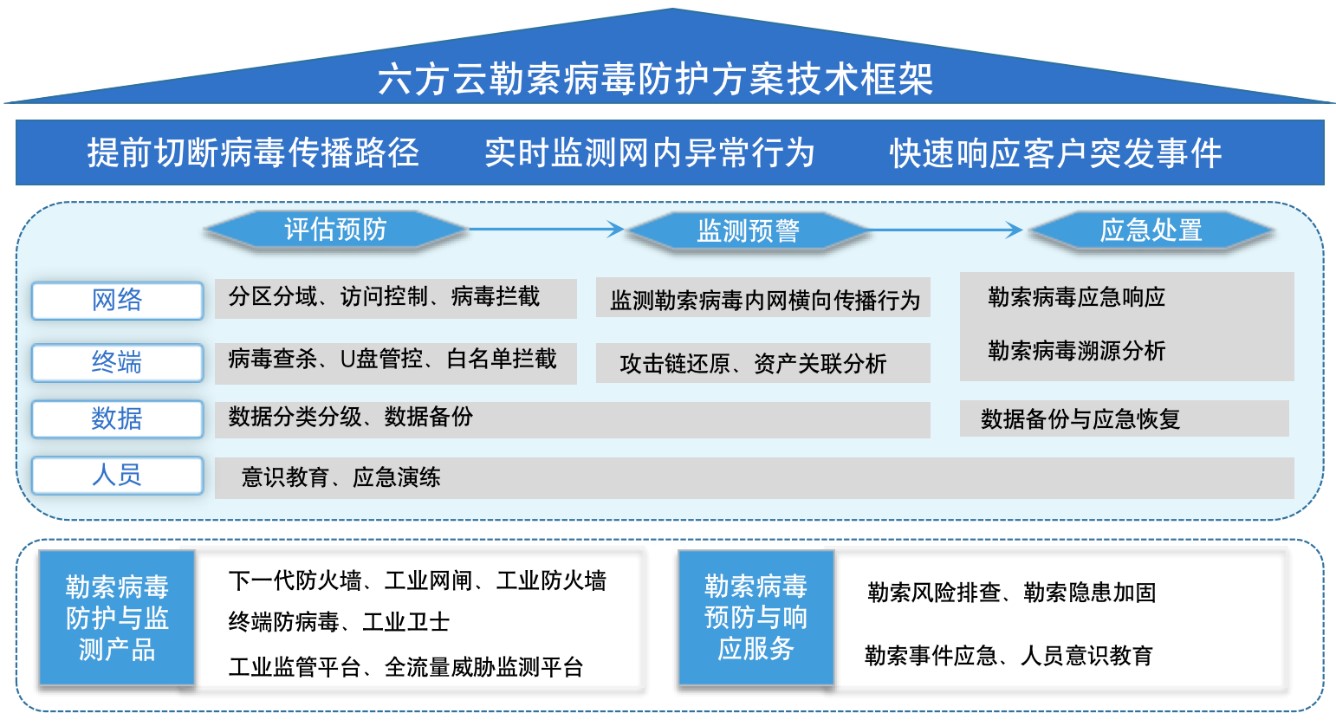

六方云在深入分析勒索病毒传播方式和攻击路径的基础之上,结合业内勒索病毒防护的最佳实践经验,围绕评估预防、监测预警、应急处置三个环节,采取产品+服务结合的措施对勒索病毒进行全生命周期的防护,通过提前切断病毒传播路径、实时监测网内异常行为、快速响应客户突发事件,最大限度的减少勒索病毒对企业造成的损失。解决方案技术框架如图3.1所示。

图3.1 六方云勒索病毒防护方案技术框架

本方案的设计主要依据工控网络安全“积极预防、垂直分层、水平分区、边界控制、内部监测、统一管理”的总体策略,构建起勒索病毒的事前安全评估与预防、事中安全防护与监测预警、事后应急处置与加固的全生命周期立体化纵深防护体系。

首先对整个系统进行全面的风险评估,掌握系统的风险现状;然后通过管理网和生产网隔离以及访问控制来确保生产网不会引入来自管理网的风险,保证生产网边界安全,在各中心内部的工业控制系统进行一定的监测、防护,保证各中心内部安全;最后对整个工业控制系统进行统一安全态势呈现,将各个防护点进行统一管理组成一个全面的防护体系,保障整个系统安全稳定运行。

六方云主要通过事前-安全评估与预防、事中-安全防护与监测预警、事后-应急处置与加固三个维度进行安全防护,其中事中-安全防护与监测预警如下:

通过事中防护和监测,用户可拥有L2-7层完整的安全防护能力,确保安全防护不存在短板,同时,对网内流量和设备进行集中监控,统一管理,在提高用户运维效率的同时,实时掌握内部网络安全风险态势。

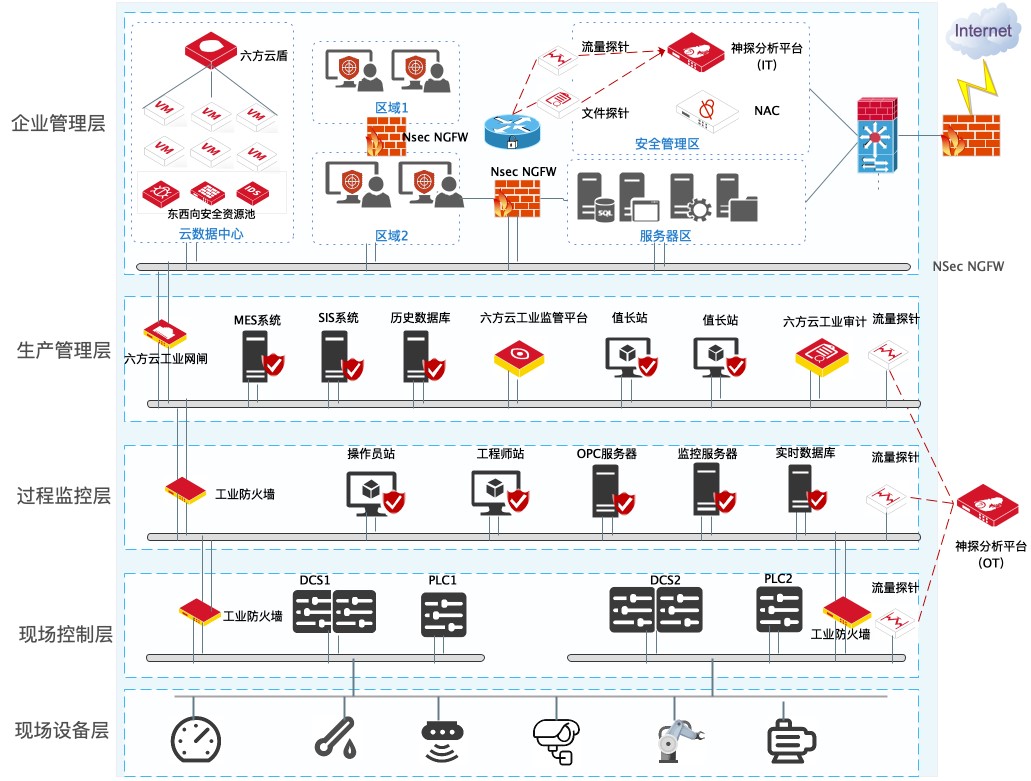

图3.2 六方云勒索病毒解决方案网络架构

基于对勒索病毒行为特征的深入研究以及六方云多年的勒索病毒防护实践经验,为构建起面向工业客户“层层阻击,集中管控,预防为先,防治结合”的纵深防御的立体化病毒防护体系.

六方云根据不同场景的业务特点和勒索病毒的传播特征,能够满足企业管理网场景的产品/服务组合、企业云数据中心场景的产品/服务组合、企业工业网络场景的产品/服务组合三种场景的需求的定制化勒索病毒防护解决方案。

六方云不同产品产品/服务在勒索病毒防护中发挥不同的作用,进而充分发挥六方云防勒索病毒解决方案优势:

多场景广覆盖高适应性的端到端防勒索病毒方案

六方云拥有覆盖传统企业管理网、云数据中心、工控网络等多场景的“5+1”安全产品线,并针对不同场景,为用户量身打造高性价比且贴合实际业务的勒索病毒防护方案。

基于“白+黑+行为”的事中监测技术,勒索病毒检测MTTD短,最大可能减少被勒索的概率

六方云结合不同用户场景的业务特点和勒索病毒入侵特征,综合采用白名单技术、微隔离技术和基于AI技术的异常行为检测技术等,灵活弹性应对不同场景下的勒索病毒防护需求,最大限度地减少被勒索的概率。

专项勒索病毒评估检测+7x24小时持续监测+7x24快速应急响应服务

六方云安全服务专家定期开展勒索风险排查,确保勒索风险提前遁形;安全设备内置勒索病毒专项防护及加固功能,勒索病毒防御更有效;线上线下协助用户精准溯源排查,彻底根除勒索病毒,高效处置全面降低用户损失。

六方云勒索病毒解决方案能够保护工业客户,安全风险提前防范,避免损失;安全态势持续监测,及时发现和阻止损失;万一中招,最大限度减少损失;安全又贴心的“人防”+“技防”的全生命周期勒索病毒防护服务。

1)仅依靠单个企业是无法应对供应链攻击,因此必须要集合行业的力量,成立行业网络信息安全组织,从安全意识培训提升,安全防范体系建设规范,应急协同响应机制等方面入手,尽可能做到从上游清除“安全威胁”;

2)丰田事件虽然攻击者是通过攻击供应商从而导致业务停止,进而引发丰田汽车的业务停摆,但还有很多的供应链攻击将攻击代码植入到供应链的产品,进而植入到采购此产品的企业环境中去,最终达到攻击企业的目的。

因此,建议企业在选择和评估供应商的资格时,同步将网络安全状况和安全防范建设考虑进入;在业务合作过程中,不仅要做好自身的安全防范和持续监测外,还需要持续监测和评估供应商的网络信息安全状态和趋势,以做到提前预警和防范;如果出现供应链攻击后,企业和供应商要密切合作,保持信息同步,及时对网络事件进行处置和业务恢复。

了解六方云针对供应链攻击防护解决方案(完整版)

请拨打400-6060-270